Сайты по продаже наркотиков

Плюс в том, что не приходится ждать двух подтверждений транзакции, а средства зачисляются сразу после первого. Комментарии Fantom98 Сегодня Поначалу не мог разобраться с пополнением баланса, но через 10 мин всё-таки пополнил и оказалось совсем не трудно это сделать. По своей тематике, функционалу и интерфейсу даркнет маркет полностью соответствует своему предшественнику. Оплата за товары и услуги принимается также в криптовалюте, как и на Гидре, а конкретнее в биткоинах. Mega darknet market и OMG! В итоге купил что хотел, я доволен. Хочу узнать чисто так из за интереса. Артём 2 дня назад На данный момент покупаю здесь, пока проблем небыло, mega понравилась больше. Возможность создать свой магазин и наладить продажи по кракен России и странам СНГ. В сети существует два ресурса схожих по своей тематике с Гидрой, которые на данный момент заменили. Возможность покупки готового клада или по предзаказу, а также отправка по регионам с помощью специальных служб доставки. Всем мир! Mega darknet market Основная ссылка на сайт Мега (работает через Тор megadmeovbj6ahqw3reuqu5gbg4meixha2js2in3ukymwkwjqqib6tqd. Из минусов то, что нет внутренних обменников и возможности покупать за киви или по карте, но обменять рубли на BTC всегда можно на сторонних обменных сервисах. Оniоn p Используйте Tor маркетплейс анонимайзер, чтобы открыть ссылку onion через простой браузер: Сайт по продаже запрещенных товаров и услуг определенной тематики Мега начал свою работу незадолго до блокировки Гидры. Даркмаркет направлен на работу в Российском рынке и рынках стран СНГ. Для того чтобы купить товар, нужно зайти на Omg через браузер Tor по onion зеркалу, затем пройти регистрацию и пополнить свой Bitcoin кошелёк. Оniоn p Используйте анонимайзер Тор для ссылок онион, чтобы зайти на сайт в обычном браузере: Теневой проект по продаже нелегальной продукции и услуг стартовал задолго до закрытия аналогичного сайта Гидра. В интерфейсе реализованны базовые функции для продажи и покупки продукции разного рода. Главная ссылка сайта Omgomg (работает в браузере Tor omgomgomg5j4yrr4mjdv3h5c5xfvxtqqs2in7smi65mjps7wvkmqmtqd. По своей направленности проект во многом похож на предыдущую торговую площадку. Добавить комментарий. Функционал и интерфейс подобные, что и на прежней торговой площадке. Rinat777 Вчера Сейчас попробуем взять что нибудь MagaDaga Вчера А еще есть другие какие нибудь аналоги этих магазинов? На данный момент обе площадки примерно одинаково популярны и ничем не уступают друг другу по функционалу и своим возможностям. Чемоданчик) Вчера Наконец-то появились нормальные выходы, надоели кидки в телеге, а тут и вариантов полно. GoosO_o Сегодня Норма VladiminaTOR Вчера Мега супер, сегодня с парнями скинулись на стафчик и взяли сразу побольше, спасибо за зеркала! Сайты также расположены на онион доменах работающих в Тор браузере. Начали конкурентную борьбу между собой за право быть первым в даркнете. Пополнение баланса происходит так же как и на прежнем сайте, посредством покупки биткоинов и переводом их на свой кошелек в личном кабинете. Piterdetka 2 дня назад Была проблемка на омг, но решили быстро, курик немного ошибся локацией, дали бонус, сижу. Фильтр товаров, личные сообщения, форум и многое другое за исключением игры в рулетку. Как мы знаем "рынок не терпит пустоты" и в теневом интернет пространстве стали набирать популярность два других аналогичных сайта, которые уже существовали до закрытия Hydra. Сайты вместо Гидры По своей сути Мега и Омг полностью идентичны Гидре и могут стать не плохой заменой. Жека 3 дня назад Работает! Сохраненные треды с сайтов. Без JavaScript. На практике Onion представляет из себя внешне ничем не примечательный браузер, через позволяющий открывать любые заблокированные сайты. Правильная! Onion - 24xbtc обменка, большое количество направлений обмена электронных валют Jabber / xmpp Jabber / xmpp torxmppu5u7amsed. Таких людей никто не любит, руки бы им пообломать. Действует на основании федерального закона от года 187-ФЗ «О внесении изменений в отдельные законодательные акты Российской Федерации по вопросам защиты интеллектуальных прав в информационно-телекоммуникационных сетях».

Сайты по продаже наркотиков - Кракен сайт что

Безопасно зайти на гидру с компьютера под можно различными способами: с помощью веб-зеркала (моста или шлюза VPN или прокси-сервера, браузера TOR. Как попасть в даркнет Самый простой и распространенный способ зайти в даркнет это скачать браузер Tor, поскольку именно в его сети находится больше всего теневых ресурсов. Потому что я идиотка, проебавшая собственную собаку. Правильно. Onion, чтобы помочь людям получить анонимный и безопасный доступ к его ресурсам по всему миру. Он вывел битки на биржу со своего кошелька, чтобы перевести в традиционные деньги. Те, кто преуспел, создают свои подпольные "корпорации" и привлекают сообщников за границей. За это получаете деньги. К торговле доступны 19 криптовалют (Bitcoin, Ethereum, Bitcoin Cash, XRP, Tether, Stellar, Litecoin, Monero, Cardano, Ethereum Classic, Dash, Tezos, Augur, Qtum, EOS, Zcash, Melon, Dogecoin, Gnosis 5 фиатных валют (канадский доллар CAD, фунт GBP, доллар USD, японская йена JPY, евро EUR) и 69 валютных пар. Onion Новая ссылка сайта Hydra версии онион 3, открывается в Tor браузере. Ну, пришлось утешать, конечно, путём возвращения проёбанного. Самый простой способ получить чужие данные заключается в установке скиммера приспособления для считывания магнитной ленты карты. Даркнет отвечает всем нуждам пользователей, в зависимости от их запросов. Некоторые из них используют один и тот же имейл для нелегальных операций и покупок в обычных интернет-магазинах - так, известный банковскими взломами хакер aqua приобрел детскую коляску на имя москвича Максима Якубца, выдачи которого теперь требует ФБР pdf. Размер депозита неограничен. Кракен - kraken сайт ссылка darknet onion маркетплейс даркнет площадка. Эти сайты не индексируются, поэтому их нельзя найти в стандартном поисковике вместо них используются их аналоги (TorCH, Seeks). Гидра ссылка и зеркала. Оно дублирует базовую браузерную платформу. Onion/ (Music) http bpo4ybbs2apk4sk4.onion/ru/ (Цифровая безопасность) http mystorea4mbkgt76.onion (cайты на заказ) http qubesos4rrrrz6n4.onion/ (Безопасная OS) http rrydrab7aba7hilt. Материал по теме Откуда в даркнете берутся базы данных. Гигант социальных сетей также знает о многочисленных попытках репрессивных режимов ограничить его доступ. Так как вы тот самый человек, который определяет набор разрешенных действий для этого ключа, они называются permissions или разрешения. 14 июн. К примеру, как и на любом подобном даркнет сайте существуют свои крупные площадки. Единственное зеркало. И еще раз: отнеситесь к нашему предупреждению внимательно: эта статья не является попыткой ни вдохновить, ни одобрить ваше дальнейшее, возможно, противозаконное или аморальное поведение.

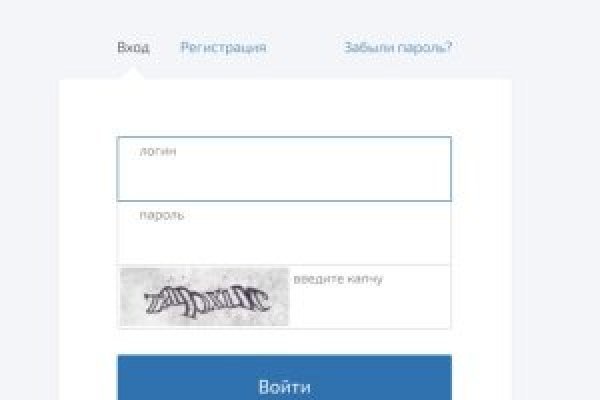

Пример заголовка запроса GET: GET /p?nameGlasha passwordkawabunga html/1.0 Accept: text/html Accept: image/gif Заголовок заканчивается последовательностью cr lf cr lf,.е. Для формы создай процедуру по событию onShow и запиши туда следующее: StringGrid1.Cells0,0 Имя / названия колонок StringGrid1.Cells1,0 Значение wsastartup(makeword(2,0 info / начинаем процесс работы с библиотекой winsock FirstS. Наша программа должна работать с любым сервером, поэтому нам нужно ввести много разной шняги. P - скрипт, которому передаются параметры в виде "параметрзначение" и отделяются от адреса символом "?". Txt -h Все параметры стандартные, указываем путь до словарей и обязательно ставим завершение перебора после найденной пары логин/пароль. Строки "Accept:." - это тоже часть заголовка, но для данной задачи они не важны,.к. Почему именно на golang? Заключение. Txt -x ignore:mesgAuthentication failed ssh_login модуль; host наша цель; user логин пользователя, к которому подбирается пароль или файл с логинами для множественного подбора; password словарь с паролями; -x ignore:mesgAuthentication failed не выводить на экран строку, имеющую данное сообщение. Черновую работу сделали, приступим к основной части. Двойным переводом строки. Ищем внутри нужную нам форму и смотрим имена всех параметров. Да, подбор вручную - гиблое дело, поэтому оставим его на крайний случай. Генерировать словарь будем на 5 символов по маске. Функция приведена в листинге. Вы сервер, запускаете программу, она загружает в память словарь, который вы передали в параметрах и готова отдавать части этого словаря всем подключениям к ней. "Пуск" должен формировать набор символов, начальный и конечный пароль, заполнить структуру Addr, запустить таймер. Процедуры для этих двух кнопок в листинге. Теперь зададим, что должны будут делать наши таймеры. Metasploit С помощью поиска search smb_login находим нужный модуль scanner/smb/smb_login и применяем его. Например, чтобы перебрать параметр password нужно в Spesial ввести скажем а затем в таблице в качестве значения password ввести. Если он у тебя не работает, на это может быть несколько причин: в разделе uses не стоит winsock2, не подключен к инету, плохая связь, не правильно найдены параметры из html-страницы, кривые руки. Hydra затратила на перебор 9 минут 11 секунд. Txt -x ignore:code1 imap_login используемый модуль; -x параметр, который помогает фильтровать ответы от Patator. Затем, после двойного перевода строки ( cr lf cr lf идет тело сообщения, и все параметры скрипта записаны в нем. Txt -M smbnt Запуская перебор, я ожидал результатов, схожих с предыдущими, но на этот раз Medusa меня приятно удивила, отработав за считанные секунды. Если этот вариант тебе подходит, то ты зря читаешь эту статью. Аргументы командной строки для программы: Код: -modeserver или -modeclient - режим рабattachfull24051/attachattachfull24052/attachattachfull24053/attachattachfull24054/attachоты программы, в роли сервера или в роли клиента -p3333 - порт на ередавать. Но перебор должен когда-то закончиться, поэтому нам нужно задать строку, на которой надо остановиться. Теперь посмотрим на пример запроса post: post /cgi-bin/i http/1.0 Accept: text/html Accept: image/gif Content-Length: 36 nameGlasha passwordkawabunga Посмотрев на первую строку заголовка мы видим, что параметры там уже не записаны. Опишем константы и переменные (они глобальные, помести их после implementation const BS 1024; / /размер буфера для передачи, со значением лучше поэкспериментировать Lats 'abcdefghijklmnopqrstuvwxyz / набо. Но и тут не все так просто. Притом человек, немного знающий английский и не первый раз включивший Delphi, без труда разберется со смыслом функций, глядя на исходник. C-подобный: if *mode "server" if *passwordPath "none" intln Password path (-P) not found return if Lower requestType)! Параметр х является уникальным для каждого конкретного случая, поэтому рекомендуется сначала запустить инструмент без него и посмотреть какие ответы в основном приходят, чтобы затем их игнорировать. Medusa за 25 минут обработала только 715 комбинаций логин/пароль, поэтому данный инструмент не лучший выбор в случае с брутфорсом SSH. Txt -x ignore:code530 В данном модуле Patator работает уже медленнее, чем с Web-формами, а пароль был подобран за 11 минут 20 секунд. На эту информацию и будем опираться. Metasploit В Metasploit не удалось подобрать подходящий модуль для брутфорса imap. Мы заходим на страницу, вводим логин и пароль и нас впускают, вернее не впускают. В ней реализовано обычное прибавление к числу единицы столбиком (ты, наверное, и не думал, что понадобится считать столбиком, чтобы прибавить к числу единицу. Brute-force (атака полным перебором) обычно используется в контексте хакерских атак, когда злоумышленник пытается подобрать логин/пароль к какой-либо учетной записи или сервису. По умолчанию Metasploit использует 1 поток, поэтому и скорость перебора с использованием этого модуля очень низкая. Клиент, который подключается к серверу, знает только его ip адрес, все остальное сервер сообщит клиенту сам (цель, начало атаки, его часть словаря). Сибири с помощью е-маил'а. Делаться это может двумя способами: post и GET, о которых ты уже скорее всего слышал не раз, и даже слышал, что post передает параметры в теле сообщения, а GET в заголовке, но что это может значить только догадывался. При этом, даже если Patator и справился с поставленной задачей, в выводе дополнительно появилось ложное срабатывание.